以太坊自诞生以来,便以 “去中心化全球计算机” 为愿景,试图构建一个无需信任中介、能自动执行代码的开放网络。然而,这座 “数字大厦” 在承载 DeFi、NFT、DAO 等万亿级价值的同时,也不断遭遇漏洞攻击与安全挑战。其发展历程,本质是技术创新与风险防御的持续博弈 —— 既需保持去中心化、抗审查的核心优势,又要在复杂的代码世界中筑牢安全防线。

一、以太坊作为 “全球计算机” 的核心原理:去中心化的可信基石

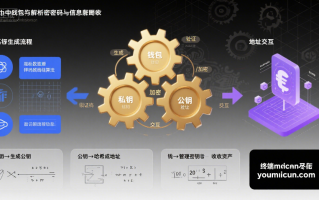

以太坊之所以被称为 “无法停止的全球计算机”,源于其突破传统中心化系统的底层设计 —— 用数学算法与分布式协作替代单一机构的控制,实现 “代码即法律” 的自治逻辑。

1. 分布式网络:无单点故障的韧性架构

节点的 “全民共建”:全球超 50 万个全节点(截至 2024 年)分布在 190 多个国家,每个节点独立存储完整的以太坊区块链数据(约 1.2TB)。这种 “多副本” 机制意味着:即使某国屏蔽所有节点,剩余节点仍能通过点对点网络同步数据、验证交易,网络不会因局部故障瘫痪。2022 年以太坊合并(从 PoW 到 PoS)期间,全球节点无缝切换共识机制,未出现一分钟中断,印证了其韧性。

共识机制的进化:从 “算力竞争” 到 “权益质押” 的跃迁,让网络更高效且安全。PoW 时代,节点通过算力争夺记账权,虽安全但能耗极高(年耗电量超中国三峡电站年发电量);2022 年转向 PoS 后,节点需质押 32 ETH 成为验证者,通过随机算法当选记账,恶意行为会被扣除质押资产(“Slashing” 机制)。这种设计使 51% 攻击成本从 “控制全网算力”(PoW 时代约 200 亿美元)升至 “质押超 50% ETH”(当前约 1110 亿美元),安全性呈指数级提升。

2. 抗审查性:代码自治的不可干预性

无 “开关” 的网络:与中心化服务器不同,以太坊没有 “管理员权限”—— 任何机构(包括 V 神)都无法单方面冻结账户、回滚交易或修改规则。2023 年某国试图禁止境内以太坊节点,却发现网络算力仅短暂下降 3%,随后被其他地区节点填补,交易照常进行。这种抗审查性,使其成为跨境价值传输、敏感场景(如战乱地区资金援助)的重要工具。

开源的 “透明契约”:以太坊核心代码完全开源,全球开发者可实时审计漏洞、提出改进提案(EIP)。例如,EIP-1559(2021 年实施)通过 “基础费销毁” 机制优化 Gas 费,历经 3 年社区讨论与测试,最终由节点投票通过后生效。这种 “透明决策” 机制,避免了单一主体暗箱操作的风险。

3. 可编程性:智能合约的无限可能

图灵完备的 “数字合约”:以太坊的智能合约支持复杂逻辑(如循环、条件判断),理论上能实现任何计算功能 —— 从简单的转账,到复杂的借贷协议(如 Aave)、自动做市商(如 Uniswap)。这种能力使其超越 “数字货币”,成为 Web3.0 的基础设施:开发者无需搭建底层网络,直接在以太坊上部署应用,目前已有超 1000 万个智能合约,承载超 5000 亿美元资产。

生态的 “自生长” 能力:智能合约的可组合性(“乐高积木” 特性)催生了丰富的生态。例如,某借贷协议可直接调用价格预言机(如 Chainlink)获取资产价格,再结合稳定币合约(如 USDC)实现自动清算,这种跨合约协作让创新速度远超传统金融系统。

二、漏洞与安全挑战:“全球计算机” 的隐形成本

以太坊的开放性与可编程性,同时也为漏洞攻击提供了 “入口”。从代码逻辑缺陷到社会工程学陷阱,安全挑战贯穿其发展历程,每一次事故都在倒逼生态升级。

1. 智能合约漏洞:代码即漏洞的风险放大器

智能合约的 “自动执行” 特性,使其漏洞能被瞬间放大 —— 一行错误代码可能导致数百万美元资产流失,且无法像传统软件那样 “停机修复”。

重入攻击:最经典的逻辑陷阱

2016 年的 “The DAO 事件” 是里程碑式案例:攻击者利用 DAO 合约(去中心化自治组织)的重入漏洞,在合约更新账户余额前,反复调用提款函数,盗走约 5000 万美元 ETH。原理是:合约 A 调用合约 B 时,若 B 再次调用 A 的函数,A 的状态可能尚未更新,导致资产被重复提取。这一事件最终迫使以太坊进行硬分叉(ETH 与 ETC 分离),成为区块链史上首次 “人工干预”。访问控制缺陷:权限管理的 “后门”

2023 年 88mph 协议攻击中,攻击者发现项目合约未正确设置初始化函数权限,通过重写管理员地址,获得合约控制权后转移全部资金(约 1000 万美元)。类似案例占智能合约攻击的 34%—— 开发者常因 “快速上线” 忽略权限校验,给攻击者留下可乘之机。预言机操纵:链下数据的 “谎言”

2024 年某 DeFi 协议攻击中,攻击者通过大量买入某小众代币,操纵预言机(链下数据接口)的价格反馈,使合约误判资产价值,最终 “超额借贷” 盗走 2000 万美元。这暴露了 “链上代码依赖链下数据” 的根本矛盾 —— 预言机成为安全短板。近年重大案例:漏洞攻击的新趋势

Bybit 冷钱包被盗(2025 年 2 月):黑客伪装成官方交易界面,诱导用户签署 “授权转账” 的智能合约,利用多签钱包的 “盲签” 漏洞(签名时无法识别具体操作),盗走 15 亿美元 ETH 和 stETH。事后调查显示,攻击利用了合约 “权限继承” 的设计缺陷 —— 子合约过度继承父合约权限,导致单点突破后全面失控。

EIP-7702 漏洞(2025 年 5 月):以太坊 Pectra 升级中新增的 EIP-7702 功能,本意为优化跨链委托,却被攻击者利用自动化脚本,通过 “恶意委托 + 批量转账” 清空用户钱包,损失近 15 万美元。漏洞根源是代码未限制 “委托次数”,导致攻击者可无限次触发转账逻辑。

2. 共识层风险:从算力集中到质押攻击

PoW 时代的 51% 攻击隐患:尽管以太坊已转向 PoS,但 ETC(以太坊经典,未分叉的 PoW 链)在 2025 年 1 月遭遇 51% 攻击 —— 攻击者控制超 50% 算力后,重组区块链、双花交易,损失约 300 万美元。这印证了 PoW 的致命缺陷:算力集中在少数矿池时,攻击成本可能低于收益。

PoS 的新风险点:PoS 虽大幅降低 51% 攻击概率,但引入 “质押集中” 问题。当前前 10 大验证池控制超 35% 质押 ETH,若联合作恶,可能通过 “虚假区块投票” 误导网络。此外,“长程攻击”(攻击者质押少量 ETH,潜伏多年后突然攻击历史区块)仍是理论风险,需依赖 “检查点机制”(定期锁定历史区块)防御。

3. 社会工程学:绕过技术的 “人性漏洞”

技术再完美,也挡不住 “人” 的失误。以太坊生态中,约 40% 的资产损失源于钓鱼攻击、私钥泄露等非技术因素。

钓鱼攻击的 “精准陷阱”:2025 年 EIP-7702 漏洞事件中,攻击者伪造 “官方紧急修复工具”,诱导用户在不知情的情况下签署转账合约。更隐蔽的手段是 “盲签攻击”—— 利用钱包对复杂合约的 “简化显示” 功能,隐藏真实交易意图(如将 “转账给黑客” 显示为 “授权验证”)。

私钥管理的 “低级错误”:某交易所 2024 年因员工将私钥存储在云端文档,导致 1.2 亿美元 ETH 被盗;某 DAO 成员因在 Discord 群直接发送私钥截图(误将 “测试网” 当 “主网”),瞬间损失 500 万美元。这些案例暴露了 “人机协作” 的安全短板 —— 技术防御再强,也抵不过用户的疏忽。

4. 跨链与互操作性:价值流动的 “灰色通道”

以太坊与其他链的资产互通(如通过跨链桥),为攻击提供了新路径。2025 年 Bybit 被盗后,黑客通过 THORChain 跨链协议将 ETH 转换为比特币,再经混币服务(如 Wasabi)洗白,全程仅用 48 小时,凸显跨链追踪的技术难题。跨链桥本身也成为攻击重灾区 ——2023 年至 2025 年,超 10 亿美元资产因跨链桥漏洞被盗,原因是其 “中心化中继节点” 和 “智能合约逻辑缺陷” 的双重风险。

三、应对措施与安全升级:生态的自我修复能力

以太坊的安全史,也是一部防御技术的进化史。社区通过协议升级、工具创新、流程规范,不断构建 “多层防御网”,在去中心化与安全之间寻找平衡。

1. 协议层:从 “事后修复” 到 “主动防御”

紧急升级机制:针对重大漏洞,以太坊可通过 “紧急硬分叉” 快速修复。例如,2022 年 “Shanghai 升级” 前发现的质押提款漏洞,社区在 48 小时内完成补丁开发、节点测试与全网升级,避免了潜在的资产损失。

EIP 的安全前置审查:EIP(以太坊改进提案)需经过 “安全审计 + 社区辩论 + 测试网验证” 三重流程。EIP-7702 漏洞后,社区新增 “形式化验证强制要求”—— 核心功能必须通过数学工具证明逻辑正确性,否则不予通过。

PoS 的经济防御:通过 “Slashing” 机制严惩恶意行为 —— 验证者若提交虚假区块或离线,将被扣除部分质押 ETH(最高全额罚没),且永久失去验证资格。2024 年某验证池因 “双签区块” 被处罚,损失 1200 ETH,形成强力震慑。

2. 智能合约:从 “代码自由” 到 “安全规范”

安全开发标准:OWASP(开放 Web 应用安全项目)2025 年更新的 “区块链 Top 10”,将 “预言机操纵”“闪电贷攻击” 等纳入高危列表,指导开发者规避风险。例如,推荐使用 “检查 - 生效 - 交互”(Checks-Effects-Interactions)模式:先验证权限、更新账户状态,再执行外部合约调用,从逻辑上杜绝重入攻击。

形式化验证工具:CertiK、Slow Mist 等工具通过数学建模验证合约逻辑,能在上线前发现 90% 以上的潜在漏洞。Aave、Compound 等头部协议均采用此技术,使漏洞率降低 70%。

漏洞赏金计划:项目方通过 Immunefi 等平台悬赏漏洞发现者,最高单笔赏金达 1000 万美元。2024 年,以太坊生态通过赏金计划发现并修复 327 个高危漏洞,避免超 10 亿美元损失,形成 “黑客变白帽” 的正向循环。

3. 用户层:从 “裸奔” 到 “多层防护”

硬件钱包与多签机制:Ledger、Trezor 等硬件钱包将私钥存储在离线设备中,隔离网络攻击,使钓鱼攻击成功率下降 95%;Gnosis Safe 等多签钱包要求 2/3 以上签名者同意才能转账,避免单一私钥泄露导致的损失,目前管理着超 300 亿美元资产。

钱包安全升级:MetaMask 等主流钱包新增 “合约交互预警”—— 当用户签署未知合约时,自动显示风险等级、调用函数详情,避免 “盲签”。2025 年 EIP-7702 事件后,钱包进一步优化 “交易解码” 功能,用通俗语言翻译复杂合约操作(如将 “delegatecall” 显示为 “可能授权他人转账”)。

用户教育生态:以太坊基金会推出 “Web3 安全指南”,通过短视频、互动游戏普及 “私钥不上网”“验证合约地址” 等基础常识;交易所强制要求新用户完成安全测试(如识别钓鱼链接)才能开通交易,降低人为失误风险。

4. 社区与监管:从 “自治” 到 “协同防御”

安全响应小组:由开发者、白帽黑客、交易所组成的 “以太坊紧急响应团队”(EER),7×24 小时监控链上异常,发现攻击时可协调节点冻结可疑资产、发布预警。2025 年 Bybit 被盗后,EER 在 1 小时内锁定 60% 被盗资产,为追踪挽回争取时间。

合规与审计:机构级托管商(如 HashKey、FireBlocks)引入 “链上行为分析” 工具,自动识别洗钱、黑客地址,配合监管机构追踪资金;智能合约审计成为上线标配,未经审计的项目难以获得用户信任。

跨链安全协作:以太坊与其他公链共建 “跨链威胁情报网”,共享黑客地址、漏洞特征,例如某跨链桥被攻击后,5 分钟内全网交易所收到预警,冻结相关资产。

四、总结:安全是 “全球计算机” 的操作系统

以太坊的发展印证了一个规律:去中心化程度越高、创新速度越快,安全挑战就越复杂。这座 “全球计算机” 没有 “重启键”,每一行代码的漏洞都可能被放大为生态危机,每一次防御升级都在为创新铺路。

未来,随着分片技术(提升性能)、账户抽象(优化用户体验)等升级,新的安全风险仍将出现。但以太坊的韧性在于:它不是某家公司的产品,而是全球开发者、用户、安全专家共同维护的生态 —— 漏洞被攻击暴露,社区快速响应修复,经验沉淀为标准,形成 “破坏 - 修复 - 进化” 的螺旋上升。

对用户而言,安全不是 “技术问题”,而是 “生存技能”—— 学会用硬件钱包、验证合约地址、警惕钓鱼链接,是参与以太坊生态的前提;对开发者而言,安全不是 “附加项”,而是 “核心功能”—— 形式化验证、赏金计划、社区审计,应贯穿开发全流程。

以太坊的终极安全,或许不在于 “消灭所有漏洞”,而在于构建 “能快速应对漏洞” 的生态韧性。正如互联网从 “裸奔” 到 “防火墙 + 加密” 的进化,以太坊也在攻防博弈中,逐渐成为更可信、更稳健的 “全球计算机”。

还木有评论哦,快来抢沙发吧~